Hacker kapern Bonk.fun-Domain und schleusen Wallet-Drainer ein

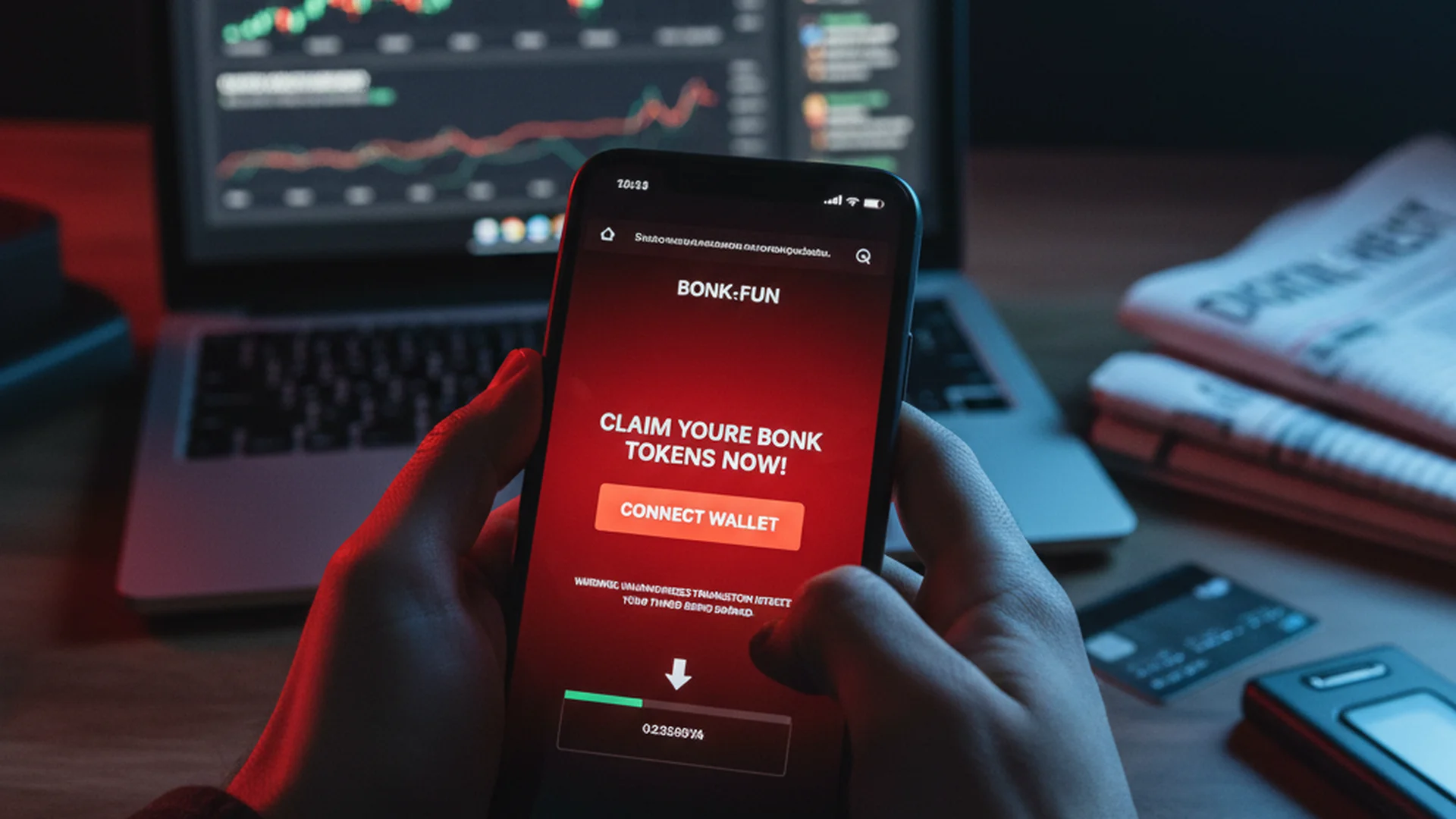

Hacker haben am Mittwoch die Bonk.fun-Domain gekapert und einen Wallet-Drainer eingeschleust, der Nutzer mit gefälschten Nutzungsbedingungen täuschte.

Das Wichtigste in Kürze

- Bonk.fun — die Solana-basierte Token-Launch-Plattform — wurde am Mittwoch von Angreifern gekapert, die ein Team-Konto kompromittiert hatten

- Nutzer, die eine gefälschte Nutzungsbedingungen-Nachricht auf der Bonk.fun-Domain nach dem Angriff unterzeichneten, haben möglicherweise Transaktionen autorisiert, die ihre Wallets leerten

- Nutzer, die zuvor Wallets verbunden oder über externe Terminals gehandelt hatten, sind laut Angaben nicht betroffen

- Die Plattform ist seit rund acht Monaten als Teil des breiteren Bonk-Ökosystems auf Solana in Betrieb

Bonk.fun, die Solana-basierte Token-Launch-Plattform, wurde am Mittwoch von Hackern gekapert, nachdem Angreifer ein Team-Konto kompromittiert und einen Wallet-Drainer direkt über die Seite eingeschleust hatten — woraufhin die Nutzer dringend gewarnt wurden, die Plattform bis zur Wiederherstellung der Kontrolle vollständig zu meiden.

Was ist mit der Bonk.fun-Domain passiert?

Wie konnten die Angreifer Wallets über Bonk.fun leeren?

Ein als Tom identifizierter Team-Operator veröffentlichte die Nachricht auf X und bestätigte, dass ein kompromittiertes Team-Konto den Angreifern den nötigen Zugang verschaffte. Von dort aus schalteten sie eine bösartige Aufforderung auf der Bonk.fun-Domain, die Besucher aufforderte, scheinbar routinemäßige Nutzungsbedingungen zu unterzeichnen. Doch das waren sie nicht. Die Signatur übertrug — sofern bestätigt — die Transaktionsautorisierung und reichte aus, um eine verbundene Wallet komplett zu leeren.

„Nutzt die Bonk.fun-Domain bis auf Weiteres nicht“, schrieb Tom am Mittwoch. „Hacker haben ein Team-Konto gekapert und einen Drainer auf der Domain installiert.“ Besucher, die später am Abend versuchten, die Seite aufzurufen, erhielten Browser-Sicherheitswarnungen, die sie als mutmaßliche Phishing-Seite einstuften — was von Reportern zu diesem Zeitpunkt unabhängig bestätigt wurde.

Die einzigen Betroffenen sind Personen, die nach dem Vorfall eine gefälschte TOS-Nachricht auf der Bonk.fun-Domain unterzeichnet haben.

Warum Wallet-Draining-Phishing Krypto besonders hart trifft

Dieser Aspekt bekommt zu wenig Aufmerksamkeit. Wallet-Draining-Phishing-Angriffe funktionieren gerade deshalb so gut, weil sie vertraute Oberflächen ausnutzen — eine Domain, die man schon besucht hat, eine Aufforderung, die wie ein normaler Onboarding-Schritt aussieht. Man klickt nicht auf einen verdächtigen Link in einer E-Mail. Man befindet sich auf einer bekannten Seite und unterzeichnet etwas, das vertraut wirkt. Bis man merkt, dass die Signatur bösartig war, sind die Mittel bereits weg.

Bonk.fun erklärte, das Team habe den Angriff schnell erkannt und die Warnungen hätten sich über die sozialen Medien rasch genug verbreitet, um den Schaden zu begrenzen. Tom fügte hinzu, dass Nutzer, die zuvor Wallets mit der Seite verbunden hatten — ohne die gefälschte TOS-Aufforderung zu unterzeichnen — nicht gefährdet seien. Dasselbe gelte für alle, die Token über externe Terminals statt über die Bonk.fun-Domain selbst gehandelt haben.

Wie viele Nutzer waren betroffen — und wie hoch ist der Schaden?

Genau das hat Bonk.fun bisher nicht beantwortet. Das Team gab weder bekannt, wie viele Nutzer möglicherweise die bösartige Transaktion unterzeichnet haben, noch nannte es eine Schätzung der insgesamt abgezogenen Mittel. „Wir verstehen, dass viele Menschen Angst haben — und das zu Recht“, schrieb Tom in einem Folgebeitrag. „Wir tun alles in unserer Macht Stehende, um die Situation zu beheben.“

Die Plattform ist seit etwa acht Monaten in Betrieb und gehört zum breiteren BONK-Ökosystem auf Solana, wo Token bei jeder Transaktion auf der Plattform automatisch verbrannt werden. Ein Sprecher hatte bis Mittwochabend nicht auf Anfragen reagiert.

Der Vorfall fällt zeitlich mit einem separaten, nicht verwandten Betrug zusammen, der derzeit kursiert — physische Briefe, die sich als Hardware-Wallet-Hersteller Trezor und Ledger ausgeben, komplett mit Hologrammen, gefälschten Unterschriften von Führungskräften und QR-Codes, die auf bösartige Webseiten führen. Der Cybersicherheitsforscher Dmitry Smilyanets machte auf diese Briefe auf X aufmerksam und wies auf deren beunruhigend hohe Produktionsqualität hin. Anderer Angriffsvektor, dasselbe Ziel: eure Seed Phrase und eure Mittel.